Décrypter le langage du RSSI : Le guide ultime pour vendre la sécurité (GRC, NIS 2, DORA, KPI)

Vous connaissez cette situation ? Vous êtes en rendez-vous client, la démo se passe à merveille avec le chef de projet, vous vous voyez déjà signer… et soudain, le RSSI (Responsable de la Sécurité des Systèmes d’Information) entre dans la pièce.

L’ambiance change. Il ne regarde pas votre belle interface. Il croise les bras et lâche :

« C’est bien joli votre solution, mais quid de votre posture GRC ? Êtes-vous compliant NIS 2 ? Et quels KPI pouvez-vous remonter dans mon SIEM ? »

Si à ce moment précis vous avez l’impression qu’il vous parle en chinois, cet article est pour vous.

Pourquoi le RSSI est-il si « stressé » en ce moment ?

Avant de décoder son langage, il faut comprendre son contexte. Le RSSI n’est pas là pour être le « Non-Man ». Aujourd’hui, il est sous une pression colossale pour trois raisons :

- L’explosion de la menace : Les ransomwares peuvent paralyser l’entreprise en quelques minutes.

- La géopolitique : Le contexte mondial a transformé le cyberespace en champ de bataille.

- L’avalanche réglementaire : Avec NIS 2 et DORA, la responsabilité juridique du RSSI (et de sa direction) est engagée.

Il ne cherche pas à vous embêter, il cherche à survivre. Pour vendre, arrêtez de parler de « fonctionnalités » et commencez à parler de « risques ». Décryptage.

1. La Gouvernance : Bien plus que de la paperasse

Quand un RSSI vous challenge sur la Gouvernance, il cherche à savoir si votre solution va respecter « l’OS » (le système d’exploitation) légal et organisationnel de son entreprise.

Pour lui répondre, il faut comprendre les 3 piliers de son quotidien :

A. La PSSI (La Loi Martiale interne)

La PSSI (Politique de Sécurité des Systèmes d’Information), c’est le document sacré. Il définit ce qui est interdit ou autorisé.

- Le piège : Proposer une solution qui permet le partage de fichiers public (type WeTransfer) alors que la PSSI l’interdit formellement.

- L’argument clé : « Notre solution est configurable pour s’aligner strictement sur votre PSSI (durée de rétention des logs, complexité des mots de passe, etc.). »

B. Le « Moindre Privilège » et l’IAM

C’est le principe de sécurité n°1 : « Personne ne doit avoir plus de droits que nécessaire. » Le RSSI est obsédé par l’IAM (Identity and Access Management).

- Ce qu’il veut entendre : « Nous supportons le SSO (Single Sign-On). Vos équipes se connectent avec leurs identifiants d’entreprise habituels (via Okta ou Microsoft Entra ID). Si un employé quitte l’entreprise, son accès chez nous est coupé automatiquement. »

C. La guerre contre le « Shadow IT »

Le Shadow IT, c’est quand les métiers (Marketing, RH…) achètent des logiciels SaaS avec la carte bleue de la boîte sans prévenir la DSI. Pour un RSSI, c’est un trou noir de sécurité.

- L’argument clé : « En nous choisissant officiellement, vous tuez le Shadow IT. Nous vous donnons une visibilité totale sur qui utilise l’outil. »

2. Le « Bingo » des Normes : NIS 2, DORA et les autres

C’est souvent là que le commercial décroche. Voici votre antisèche pour comprendre ce que le RSSI attend de vous selon la norme qu’il doit respecter.

ISO 27001 : Le Passeport Diplomatique de la Sécurité

C’est bien plus qu’une norme, c’est le langage universel de la confiance entre entreprises. Si le RGPD est la loi, l’ISO 27001 est la preuve que vous savez respecter la loi (et bien plus).

1. De quoi parle-t-on vraiment ? L’ISO 27001 ne certifie pas votre logiciel, elle certifie votre entreprise et votre façon de travailler. Elle valide votre SMSI (Système de Management de la Sécurité de l’Information). Concrètement, cela prouve au RSSI que la sécurité n’est pas gérée par « Michel de l’IT entre deux cafés », mais qu’il y a des processus écrits, audités et améliorés en continu.

2. Les 3 piliers que le RSSI a en tête (DIC) Quand vous dites « ISO 27001 », le cerveau du RSSI entend « DIC » :

- Disponibilité : Votre service ne va pas planter n’importe quand.

- Intégrité : Personne ne peut modifier les données en douce.

- Confidentialité : Seules les bonnes personnes accèdent aux infos.

3. Pourquoi c’est votre meilleur argument de vente ?

La clause de confiance : Elle prouve que vous gérez vos propres risques (RH, physiques, logiques). Si vous brûlez, vous avez un plan.

- Le « Fast-Track » : Sans ISO 27001, le RSSI va vous envoyer un questionnaire de sécurité Excel de 150 lignes à remplir (l’enfer). Avec ISO 27001, vous pouvez souvent esquiver 80% de ce questionnaire.

- Votre atout : Si vous êtes certifié, dites le immédiatement. Sinon, montrez que vous suivez ses bonnes pratiques et que vous êtes hébergés dans des datacenters certifiés.

RGPD (GDPR) : La Privacy

La protection des données personnelles. J’y reviendrai dans un prochaine article, en résumé :

- Le risque : Une amende de 4% du chiffre d’affaires mondial.

- Votre atout : « Nos données sont hébergées en Europe et nous avons un registre des traitements à jour. »

NIS 2 : L’effet Domino (Ne pas être le maillon faible)

Si l’ISO 27001 est une médaille, NIS 2 est une obligation d’État. La directive européenne NIS 2 a changé la règle du jeu sur un point précis : La sécurité de la chaîne d’approvisionnement (Supply Chain).

1. Le changement de paradigme (L’angoisse du RSSI) Avant, le RSSI sécurisait sa forteresse. Aujourd’hui, NIS 2 lui dit : « C’est bien, mais votre fournisseur de logiciel (vous), comment est il sécurisé ? S’il se fait hacker et que ça remonte chez vous, VOUS êtes responsable. » Le RSSI vous regarde donc comme une porte d’entrée potentielle pour les pirates.

2. Les 3 arguments « NIS 2 Compatible » pour rassurer

- L’argument « Transparence Totale » (Article 21) :

- NIS 2 oblige les entreprises à auditer leurs fournisseurs.

- Le RSSI pense : « Est-ce qu’ils vont me cacher des choses ? »

- Vous dites : « Nous adoptons une posture de transparence radicale. Nous acceptons vos clauses de sécurité et votre droit d’audit. Nous considérons que nous faisons partie de votre périmètre de défense. »

- L’argument « Alerte Rouge » (Notification d’incident) :

- NIS 2 impose des délais très courts pour signaler une attaque (24h pour l’alerte précoce).

- Le RSSI pense : « Si mon fournisseur a un pépin, je dois le savoir tout de suite, pas 3 jours après. »

- Vous dites : « Nos processus de gestion d’incident sont calés sur les horloges NIS 2. En cas de faille impactant vos données, vous êtes notifiés immédiatement, ce qui vous permet, vous, de respecter vos délais légaux envers l’ANSSI. »

- L’argument « Hygiène Numérique » :

- NIS 2 impose des mesures de base strictes (MFA, chiffrement, gestion des patchs).

- Vous dites : « Le MFA (Double Authentification) est imposé par défaut sur notre solution, et toutes vos données sont chiffrées au repos et en transit. Nous cochons déjà les cases techniques de l’hygiène NIS 2. »

DORA : Du Château Fort au Roseau (La Résilience)

Si votre client est dans la Banque, l’Assurance ou la FinTech, DORA n’est pas une option, c’est sa condition de survie. La grande différence ? On ne parle plus seulement de Cybersécurité (empêcher l’attaque), on parle de Résilience Opérationnelle (survivre à l’attaque).

1. Le changement de mentalité (Pour le RSSI) Jusqu’à présent, le RSSI devait construire des murs épais (Pare-feu). Avec DORA, l’Europe lui dit : « On sait que vous allez vous faire hacker ou que votre Cloud va tomber. La question n’est pas ‘SI’, mais ‘QUAND’. Et quand ça arrivera, comment garantissez-vous que les clients peuvent encore retirer de l’argent ? »

2. Pourquoi VOUS êtes dans le viseur (Le Risque Tiers) DORA introduit une surveillance drastique des Prestataires Tiers TIC (c’est vous !). Le RSSI est désormais responsable de vos pannes. Si vous plantez, il prend l’amende. Il doit donc gérer le « Risque de Concentration » (ne pas mettre tous ses œufs dans le même panier).

3. Les 3 arguments DORA-Ready pour vendre

- L’argument Plan B (PCA/PRA) :

- Le RSSI pense : « Si ce logiciel est down, mon service s’arrête. »

- Vous dites : « Nous avons un RTO (Recovery Time Objective) de 2 heures. En clair, même si notre datacenter brûle, nous remontons le service ailleurs en moins de 2h. Voici notre rapport de test de continuité annuel. »

- L’argument Exit Strategy (Le divorce prévoyant) :

- C’est une exigence clé de DORA. La banque doit pouvoir changer de fournisseur facilement.

- Vous dites : « Nous garantissons la réversibilité. Nos données sont exportables en format standard (JSON/CSV) à tout moment. Vous n’êtes pas prisonniers chez nous (Vendor Lock-in), et c’est écrit dans le contrat. »

- L’argument Tests d’Intrusion (TLPT) :

- DORA impose des tests de pénétration avancés.

- Vous dites : « Nous effectuons nous-mêmes des tests d’intrusion réguliers et nous nous engageons à corriger les failles critiques sous 48h. Nous facilitons vos audits de sécurité. »

3. Les KPI et les Outils : Parlez Data et Ecosystème

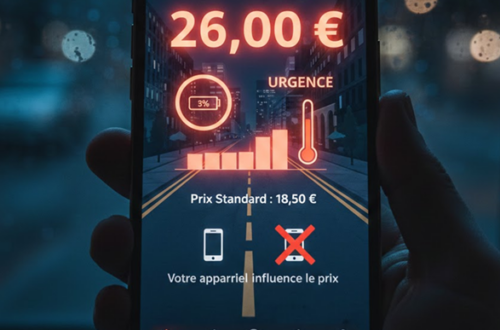

Le RSSI croule sous les alertes. Il ne veut pas « plus de données », il veut de l’intelligence. Voici les familles de KPI qu’il surveille et les outils qu’il utilise.

A. Les KPI de Réactivité (Opérationnel)

Le RSSI pilote souvent un SOC (Security Operations Center), la tour de contrôle qui surveille les attaques 24/7.

- Les KPI Rois :

- MTTD (Mean Time To Detect) : Temps pour voir le pirate.

- MTTR (Mean Time To Respond) : Temps pour l’éjecter.

- Les outils stars (SIEM) : Splunk, Microsoft Sentinel, IBM QRadar.

- Votre argument : « Nous ne gardons pas l’info pour nous, nous envoyons nos alertes directement dans votre Splunk ou Sentinel pour améliorer votre réactivité. »

B. Les KPI d’Hygiène (Vulnérabilité)

C’est comme le brossage de dents : pas sexy, mais vital.

- Les KPI Rois : Taux de Patching (% de systèmes à jour) et Vulnérabilités critiques ouvertes.

- Les outils stars (Scanners) : Tenable (Nessus), Qualys, Rapid7.

- Votre argument : « Nous scannons notre propre code régulièrement avec Tenable et nous vous fournissons les rapports pour prouver notre hygiène irréprochable. »

C. Les KPI de Réputation (La note de crédit du RSSI)

Très à la mode : des agences notent la sécurité des entreprises de l’extérieur (comme Moody’s note la finance). Le COMEX adore ça.

- Les outils stars : SecurityScorecard, BitSight.

- Votre argument : « L’utilisation de notre solution va améliorer votre note BitSight ou SecurityScorecard car nous sécurisons ce périmètre exposé. »

4. Cheat Sheet : Le tableau pour briller en réunion

| Votre interlocuteur utilise… | Le sujet qui l’intéresse | Ce que vous devez dire (La phrase magique) |

| Un SIEM (Splunk, Sentinel) | Vitesse (MTTD) | « On vous envoie nos logs via API pour que vous ayez l’info en temps réel. » |

| ServiceNow / Archer | Conformité (GRC) | « On vous fournit les preuves d’audit automatiquement pour vos contrôles. » |

| SecurityScorecard / BitSight | Réputation (Note A-F) | « Notre sécurité est notée ‘A’, nous ne dégraderons pas votre note globale. » |

| Okta / Entra ID | Gestion des accès (IAM) | « On est compatible SSO/SAML, pas de gestion de mots de passe complexe. » |

| Il parle de NIS 2 | Supply Chain | « Nous acceptons vos clauses d’audit et de sécurité fournisseurs. » |

Conclusion

Le RSSI est un gestionnaire de risques qui doit traduire des problèmes techniques en impacts business.

Si vous arrivez en comprenant ses contraintes de Gouvernance, en anticipant ses problématiques liées à NIS 2, et en lui proposant d’alimenter ses outils (SIEM, GRC), vous ne serez plus un simple vendeur de logiciel.

Vous deviendrez une brique essentielle de sa stratégie de défense. Et ça, c’est l’argument de vente ultime.